Selon un article publié récemment par le site Bleeping Computer, « Thanatos », le premier ransomware à prendre en charge le Bitcoin Cash, chiffre les fichiers de ses victimes – mais ne leur offre pas la possibilité de déchiffrer ceux-ci, même après qu’elles se soient acquittées de la somme demandée.

D’après Bleeping Computer, ce ransomware a été découvert par MalwareHunterTeam, un collectif de chercheurs spécialisés dans la cybersécurité.

D’après Bleeping Computer, ce ransomware a été découvert par MalwareHunterTeam, un collectif de chercheurs spécialisés dans la cybersécurité.

Après avoir infecté le périphérique de sa victime, Thanatos va utiliser une nouvelle clé pour chaque fichier chiffré, mais ne va stocker aucune de celles-ci. Par conséquent, les développeurs du ransomware n’ont pas le pouvoir de déchiffrer les fichiers qui ne sont plus accessibles.

MalwareHunterTeam recommande aux internautes dont la machine a été infectée par Thanatos de ne pas payer cette rançon. Ces chercheurs indiquent que la seule manière de récupérer l’accès à ses données consiste à effectuer une attaque par force brute – une attaque qui pourrait permettre de découvrir la clé de chiffrement utilisée pour chaque fichier. Il s’agit d’ailleurs de services que le groupe propose aux victimes de ce malware.

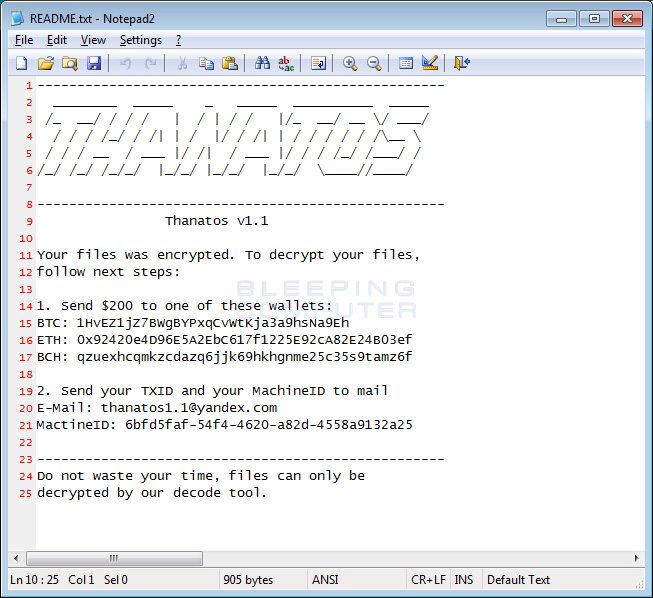

La particularité de Thanatos, c’est qu’il s’agit du premier ransomware à accepter les paiements en Bitcoin Cash, en plus du Bitcoin et de l’Ether. Lorsque l’utilisateur est infecté, un fichier readme.txt s’ouvre, lui demandant d’envoyer l’équivalent de 200 dollars vers un portefeuille BTC, ETH ou BCH.

Voici ce qu’explique Bleeping Computer :

« Cette demande de rançon contient des instructions pour envoyer un paiement de 200 dollars vers l’une des adresses Bitcoin, Ethereum ou Bitcoin Cash qui sont proposées. L’utilisateur est ensuite invité à contacter [email protected] avec son “identifiant de victime”, afin de recevoir une solution de déchiffrement »

À la fin du message, les extorqueurs tentent d’inciter leurs victimes à régler ces 200 dollars en indiquant que « les fichiers ne peuvent être déchiffrés qu’avec [notre] outil ».

Le développement de ransomwares semble constituer une activité extrêmement lucrative. Une étude menée par Google avait révélé en juillet dernier que ces logiciels avaient permis de générer l’équivalent de 25 millions de dollars en l’espace de deux ans.

Comment se protéger contre les ransomwares ?

Il est tout d’abord conseillé de sauvegarder régulièrement les données présentes sur son ordinateur. Ceci permettra de les récupérer facilement en cas de besoin.

Il est tout d’abord conseillé de sauvegarder régulièrement les données présentes sur son ordinateur. Ceci permettra de les récupérer facilement en cas de besoin.

Bleeping Computer recommande par ailleurs d’utiliser un logiciel de sécurité comportant un système de détection de comportement des ransomwares, et ne s’appuyant pas uniquement sur les signatures des logiciels connus.

Le site conseille de se tourner vers Emsisoft Anti-Malware ou vers Malwarebytes Anti-Malware, deux logiciels qui offrent cette fonctionnalité, et qui permettent de se prémunir face à la plupart des attaques de ransomware.

Bleeping Computer propose également à ses lecteurs de suivre quelques bonnes pratiques, que vous pouvez les retrouver dans leur intégralité en cliquant sur ce lien.

En voici quelques unes :

- N’ouvrez pas les fichiers joints que vous recevez si vous ignorez l’identité de la personne qui vous les envoie. Et même si c’est le cas, scannez-les toujours avec des outils tels que VirusTotal.

- Si vous utilisez Windows, assurez-vous que les mises à jour soient bien installées dès leurs sorties. Efforcez-vous également de mettre régulièrement à jour l’ensemble de vos programmes, en particulier Java, Flash et Adobe Reader.

En effet, certains programmes sont susceptibles de contenir des failles qui peuvent être exploités par les concepteurs de malwares – et certaines mises à jour permettent de les corriger. - Appuyez-vous sur des mots de passe complexes, sans jamais réutiliser un mot de passe identique sur deux sites différents. Notez que vous pouvez vous aider pour cela d’un logiciel comme LastPass, qui vous permet de n’avoir à retenir qu’un seul et unique mot de passe pour l’ensemble des sites sur lesquels vous êtes inscrit(e).

Réferences : CCN, Bleeping Computer